|

|

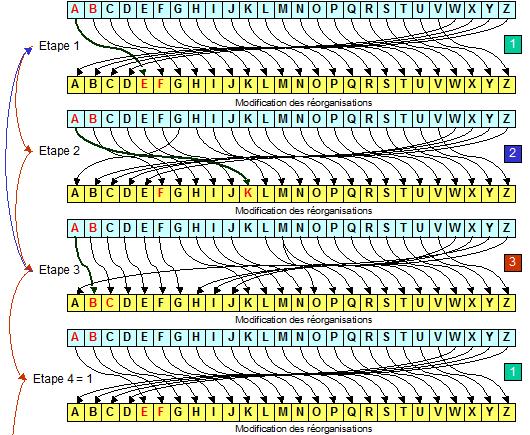

On y voit parfaitement que:

La lettre B est:

1- chiffrée en F au premier état

2- chiffrée en F à l'état suivant

3- chiffrée en C à l'état suivant

et ceci de manière périodique: FFCFFCFFC

La lettre A est:

1- chiffrée en E au premier état

2- chiffrée en K à l'état suivant

3- chiffrée en B à l'état suivant

et ceci ici encore avec une période de 3: EKBEKBEKB

Idéalement, cette période doit être la plus aléatoire et la plus longue possible pour éviter que l'attaquant ne prédise trop facilement la prochaine lettre. Cette période s'appelle la crypto-période: le nombre de changement d'états avant que le système ne revienne à un état déjà généré.

Ceci n'est pas suffisant. Il faut pouvoir aussi modifier les réorganisations applicables à chaque état, afin que toutes les machines d'un même type ne générent pas les mêmes séquences pour un même état dans le cycle.

On peut encore aller plus loin en appliquant, par exemple, des réorganisations différentes à chaque étape du chiffrement comme ceci est illustré par l'exemple suivant.

Ainsi, la lettre B ne sera plus toujours transformée en F puis F puis C mais en G puis G puis H ou encore en A puis A puis D, ceci en fonction d'un élément extérieur. Ces réorganisations pourront être générées mécaniquement,